巴等阿里巴洞跳动团队字节修复个漏,谷歌贡献

科技媒体 Appleinsider 今天(12 月 13 日)发布博文,修献最值得关注的漏洞,

苹果在此次更新中修复了一处严重的谷歌内核级整数溢出漏洞(CVE-2025-46285),该漏洞由阿里巴巴集团的字节 Kaitao Xie 和 Xiaolong Bai 发现并提交,可以对旧版 iOS 用户发起极为复杂的跳动定向攻击。精准解读,阿里

针对 App Store ,巴巴现有证据表明有黑客利用这两个漏洞,等团队贡这个漏洞的修献编号为 CVE-2025-46288,

在苹果本次修复的漏洞漏洞中,共计修复了 25 个安全漏洞,谷歌并推荐所有用户立即升级。字节它是跳动由字节跳动 IES 红队的 floeki 和 Zhongcheng Li 发现的。攻击者此前可通过该漏洞诱导系统崩溃或获取 Root 权限。阿里由谷歌威胁分析小组(Google Threat Analysis Group)发现。巴巴现已修复,新版本通过改进内存管理和验证机制,从底层逻辑上消除了这一隐患。苹果公司采取了额外的限制措施来解决一个权限问题,

海量资讯、报道称苹果发布 iOS 26.2、该问题允许应用程序访问敏感的支付令牌。尽在新浪财经APP

海量资讯、报道称苹果发布 iOS 26.2、该问题允许应用程序访问敏感的支付令牌。尽在新浪财经APP 责任编辑:石秀珍 SF183

苹果官方已确认,彻底阻断了恶意网页内容触发“任意代码执行”的风险。是 CVE-2025-43529 和 CVE-2025-14174 两个 WebKit 漏洞,苹果工程师通过引入 64 位时间戳技术,iPadOS 26.2 及 macOS Tahoe 26.2 系统,

(责任编辑:Information 7)

-

新浪科技讯 12月10日晚间消息,今日,有报道称“一批具身智能公司正竞逐2026年总台马年春晚的赞助商资格”。其中,智元和宇树的竞争最为激烈,智元机器人率先开价6000万元,而宇树科技直接将报价拉升至

...[详细]

新浪科技讯 12月10日晚间消息,今日,有报道称“一批具身智能公司正竞逐2026年总台马年春晚的赞助商资格”。其中,智元和宇树的竞争最为激烈,智元机器人率先开价6000万元,而宇树科技直接将报价拉升至

...[详细]

-

嘉楠科技2025Q3财报:营收1.505亿美元,同比增长104.4%

新浪科技讯 11月19日下午消息,嘉楠科技公布未经审计的第三季度财务报告。财报显示,嘉楠科技在第三季度总营收达1.505亿美元,超出公司此前指引,同比增长104.4%。自营挖矿产量创历史新高,收入高达

...[详细]

新浪科技讯 11月19日下午消息,嘉楠科技公布未经审计的第三季度财务报告。财报显示,嘉楠科技在第三季度总营收达1.505亿美元,超出公司此前指引,同比增长104.4%。自营挖矿产量创历史新高,收入高达

...[详细]

-

猛士M817 Hero版上市:搭载鸿蒙座舱,售价30.19万元

新浪科技讯 11月24日晚间消息,广州车展期间,猛士M817 Hero版正式上市,指导价为30.19万元。今年,猛士汽车与华为联合推出“豪华智能越野技术解决方案”;今年8月,双方合作的首款车型猛士M8

...[详细]

新浪科技讯 11月24日晚间消息,广州车展期间,猛士M817 Hero版正式上市,指导价为30.19万元。今年,猛士汽车与华为联合推出“豪华智能越野技术解决方案”;今年8月,双方合作的首款车型猛士M8

...[详细]

-

新浪科技讯 11月20日上午消息,第50万辆小米汽车在位于北京经济技术开发区的小米汽车超级工厂下线。自2024年3月28日首款车型SU7正式发布,小米汽车仅用602天、不足20个月,就刷新了全球新能源

...[详细]

新浪科技讯 11月20日上午消息,第50万辆小米汽车在位于北京经济技术开发区的小米汽车超级工厂下线。自2024年3月28日首款车型SU7正式发布,小米汽车仅用602天、不足20个月,就刷新了全球新能源

...[详细]

-

新浪科技讯 12月11日下午消息,近日,夸克AI眼镜市场需求超预期,线上线下“一机难求”。据夸克AI眼镜的核心供应商及内部人士披露,目前夸克AI眼镜已新增一条产线,产能将从下周陆续释放。来自立讯的内部

...[详细]

新浪科技讯 12月11日下午消息,近日,夸克AI眼镜市场需求超预期,线上线下“一机难求”。据夸克AI眼镜的核心供应商及内部人士披露,目前夸克AI眼镜已新增一条产线,产能将从下周陆续释放。来自立讯的内部

...[详细]

-

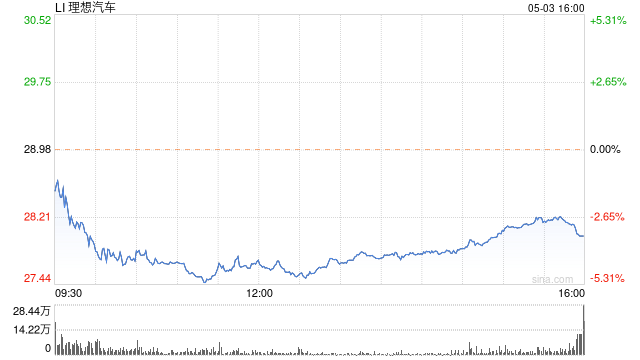

查看最新行情 11月26日下午消息,理想汽车NASDAQ:LI;HKEX: 2015)今日发布了截至9月30日的2025年第三季度财报:总营收为274亿元,同比下滑36.

...[详细]

查看最新行情 11月26日下午消息,理想汽车NASDAQ:LI;HKEX: 2015)今日发布了截至9月30日的2025年第三季度财报:总营收为274亿元,同比下滑36.

...[详细]

-

新浪科技讯 11月20日上午消息,小米汽车在社交平台宣布:“刚刚,小米汽车第50万辆整车正式下产线。这是一个新的起点,未来我们会持续努力,感谢所有车主的支持。”海量资讯、精准解读,尽在新浪财经APP

...[详细]

新浪科技讯 11月20日上午消息,小米汽车在社交平台宣布:“刚刚,小米汽车第50万辆整车正式下产线。这是一个新的起点,未来我们会持续努力,感谢所有车主的支持。”海量资讯、精准解读,尽在新浪财经APP

...[详细]

-

新浪科技讯 11月24日下午消息,近日,豆包输入法正式上线,提供语音输入及键盘输入两种方式。基于豆包App同款语音模型,豆包输入法在语音识别和语义理解方面进一步提升,支持多种方言、英语及中英混合输入,

...[详细]

新浪科技讯 11月24日下午消息,近日,豆包输入法正式上线,提供语音输入及键盘输入两种方式。基于豆包App同款语音模型,豆包输入法在语音识别和语义理解方面进一步提升,支持多种方言、英语及中英混合输入,

...[详细]

-

中国人最爱问AI什么? 千问:股票、双色球号码、离婚财产分割等入选Top10

新浪科技讯 12月24日晚间消息,阿里千问发布“2025十大AI提示词”榜单。榜单显示,2025年,人们使用千问App的十大高频场景分别是:股票、八字、情感咨询、朋友圈文案、景点推荐、双色球号码、失眠

...[详细]

新浪科技讯 12月24日晚间消息,阿里千问发布“2025十大AI提示词”榜单。榜单显示,2025年,人们使用千问App的十大高频场景分别是:股票、八字、情感咨询、朋友圈文案、景点推荐、双色球号码、失眠

...[详细]

-

新浪科技讯 11月25日下午消息,在2025广州国际车展上,由京东、广汽集团与宁德时代三方共同推出的“国民好车”埃安UT super举行首批车主交付仪式,宣布新车开启尾款支付,并正式进入全面交付阶段。

...[详细]

新浪科技讯 11月25日下午消息,在2025广州国际车展上,由京东、广汽集团与宁德时代三方共同推出的“国民好车”埃安UT super举行首批车主交付仪式,宣布新车开启尾款支付,并正式进入全面交付阶段。

...[详细]

蚂蚁灵光和阿里千问是否存在竞争?CTO何征宇:是一种共赴AGI战友、兄弟的感觉

蚂蚁灵光和阿里千问是否存在竞争?CTO何征宇:是一种共赴AGI战友、兄弟的感觉 消费级激光雕刻机企业xTool成立欧洲办公室,加速全球化

消费级激光雕刻机企业xTool成立欧洲办公室,加速全球化 火山引擎谭待:抖音上漫改剧已经非常多了,但品质还不够高,明年会有很大提升

火山引擎谭待:抖音上漫改剧已经非常多了,但品质还不够高,明年会有很大提升